硬件钱包怎么用!使用硬件钱包需要注意的十个问题

在数字货币的早期,客户只需要在标准PC上采用客户端来翻译他们的支付细节(在加密术语中,他们的公钥/私钥对)。可惜的是,一旦数字货币成为大众商品。安全存储帐户公钥(使用"使用")在通用电子计算机上。手机软件的钱包文档会丢失或被删除,是盗窃的总目标,大部分客户没有很大责任提前可靠地准备好公钥。。这促进了数字货币交换中密钥存储的发展趋势。

多年的大规模盗窃使得用户再也不信任第三方托管自己的加密货币。因此,在过去的几年里,硬件钱包成为了保护加密货币账户的有力工具。用户不再需要依赖托管服务。

硬件钱包是万无一失的解决方案吗?

硬件钱包(Hardwarewallet)是一种消费级硬件安全模块(HSM),有以下用途:是一种防篡改保险库的设备。其中您可以创建用户的加密身份,该身份可以在没有私钥的情况下使用,并且私钥不会离开设备。

基本上,硬件钱包只需要在主机上创建一个交易并签名使其有效。,并输出已签名的事务以供主机发布到区块链。

但实际操作起来,就没那么简单了。用户必须正确初始化他们的钱包。有时设备会有固件更新。然后就是代码恢复的问题(也叫BIP39恢复短语或种子字)。

硬件钱包相对于把纸里的私钥存放在防火保险箱或者笔记本电脑上的目录里是一个很大的进步,但是硬件钱包还是有风险的。用户需要采取一些安全预防措施。布鲁斯施奈尔';的话,"安全是一个过程。,不是产品。

安全使用加密货币硬件钱包的10条规则:

1:从可信任的来源购买设备,最好是直接从供应商处购买,并且必须是全新未开封的

。避免任何不必要的供应链风险。直接从制造商(例如Ledger或Trezor)而不是经销商处购买设备,可以最大限度地降低获得假冒商品或被中间商篡改的设备的风险。据报道不止一家易贝经销商在销售硬件时欺骗买家。

2:千万不要使用预初始化的硬件钱包

如果用户接受预初始化的硬件钱包,他们会将自己加密的钱放入钱包中。钱包可能只是攻击者控制的钱包的副本。在使用硬件钱包之前,请确保您(只有您)正确初始化了它。按照硬件钱包供应商网站上的初始化说明进行操作。

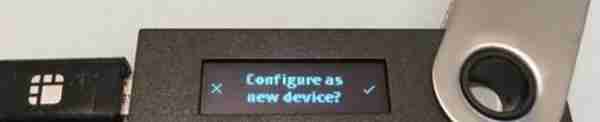

您需要看到类似的提示,并立即使用它。

3:切勿使用预先选择的恢复字集,仅使用设备上生成的恢复字

切勿接受预先选择的恢复字。记住使用设备上生成的新随机恢复字。从干净的平板电脑初始化硬件钱包。任何知道恢复这个词的人都可以完全控制钱包,观察你的交易行为,窃取你所有的代币。因为这些话是你的秘密钥匙。

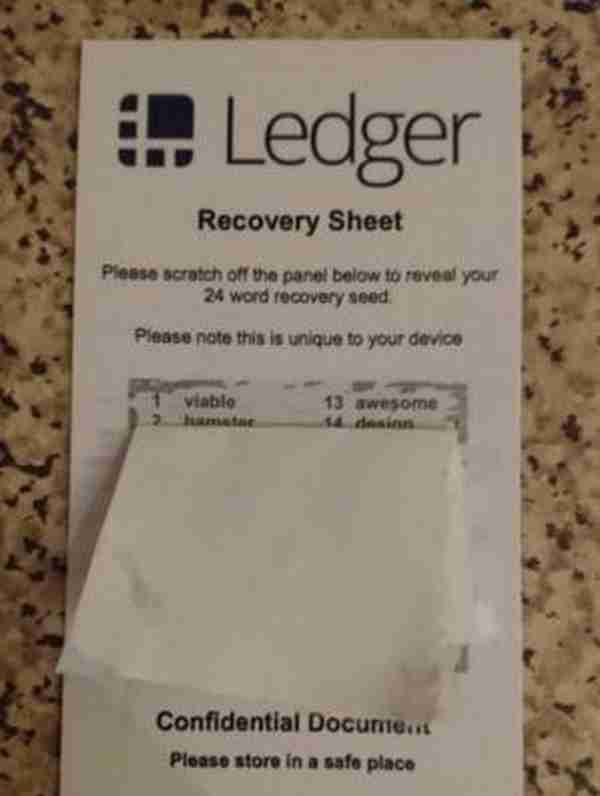

据报道,2017年12月,一个硬件钱包经销商在盒子里放了一张假刮刮卡,并将每张卡交给客户。刮卡显示恢复单词列表,卡指示购买者用恢复步骤设置他的设备,而不是初始化它以安全地生成一组新单词。这是一个巧妙的骗局。

注意这样的经销商诈骗:官方预选恢复字

4:先选择能提供其完整性证书的设备

虽然重置或初始化设备可以解决问题,但用户还是有买到假冒或篡改硬件钱包的风险。购买前请确认您将能够验证新硬件钱包的来源、真实性或完整性。找设备厂商提供的软件,可以查询设备上的安全元素,提供设备完整性的证明。遵循钱包供应商的验证说明(例如,莱杰';使用安全部件证书检查设备完整性的说明)。但是,今天的证明能力还是有差距';的钱包。用户应该继续要求更好更完整的证明。

5:测试您的恢复字

数据保护"始终测试您的备份":在这种情况下,您的备份是一组恢复单词。使用备用硬件钱包设备并用记录的恢复字初始化测试钱包。消除任何怀疑,记录的话可以成功恢复原来的钱包状态。。测试恢复字的正确性后,重置/擦除测试设备。不要使用通用计算机或软件钱包来验证恢复的单词。请恢复供应商的试运行';测试种子单词的说明。

6:分别保护你的恢复字,同等保护你的硬件钱包。。唐';不要给他们拍照。唐';不要把它们输入任何东西。

通过手写恢复单词(don't将它们输入电脑或拍照打印),然后将纸张(最好是文件质量的无酸纸)长期保存。。将其存储在不透明的防篡改密封信封(示例)中,以确保未经授权无法查看。记住,如果恢复字存储在设备旁边,设备';的PIN码不能抵御物理访问的攻击者。唐';不要把它们放在一起。

写下单词,但不要';不要拍这样的照片!

7:验证用于与硬件钱包通信的软件;了解后门桌面UI是威胁模型的一部分

硬件钱包依靠桌面软件启动交易。,更新硬件钱包的固件等敏感操作。加密货币软件的用户应该要求可重复构造和代码签名可执行文件,防止攻击者安装后篡改。与使用GPG等工具的手动验证相比,代码签名具有以下优势。,每次启动应用程序时,操作系统都会自动验证代码签名,而手动验证通常只执行一次(如果有的话)。然而,即使是可验证的软件也可能在运行时被破坏。。认识到通用计算设备经常暴露于来自不可信来源的潜在风险数据。

8:考虑使用高保障工作站,甚至是硬件钱包

通过将工作站专用于操作硬件钱包的单一任务,可以在更大程度上锁定它。因为它不用于日常任务,不会暴露在尽可能多的潜在危险中。考虑仅从不可变的主机PC配置操作硬件钱包。该工作站仅离线,专用于使用硬件钱包创建和签署交易的任务。

首先,锁定系统的固件配置(例如、限制引导设备、禁用网络引导等。)以确保引导过程的完整性。然后,可以通过安全引导保护引导介质使用TPM支持的加密SSD/硬盘。或者-为了实现真正的不变性-通过在一次性写入DVD-R介质上刻录和验证可信操作系统映像,并将DVD-R存储在硬件钱夹旁边的防篡改包装中。

9:考虑具有独立存储设备的M-of-N多签名钱包

";多重签名"意味着需要多个密钥来授权交易。这是防止单点故障的绝佳保护措施。您可以使用生成的密钥创建多签名钱包。,并将其保存在物理位置不同的硬件钱包中。

请注意,如果装备将由不同个人保管,请慎重考虑如何协调,从钱包里决定如何花费。对于增加的偏执,硬件钱包可能是不同的设备品牌。然后即使其中一个硬件钱包制造商的员工成功地收回了他们的设备,他们仍然只能控制多签名钱包中的一个密钥。

10:考虑手动验证新的多签名地址的生成

这与规则7和8有关。通过"创建多签名钱包加入"几个私钥持有者到脚本定义的单个地址。

在比特币场景中,这被称为P2SH地址("支付给脚本哈希").地址创建的这一部分是使用公钥在桌面软件UI中完成的。而不是在硬件钱包上做。如果损坏的工作站在生成新的P2SH地址期间提供了脚本基础,则攻击者可以加入或控制多个sig钱包。例如

攻击者控制或转发的桌面软件可能会分三次秘密更换钱包2';分成两个2';s,攻击者将插入两个额外的公钥。请记住,硬件钱包不能完全排除与其接口的主机的安全性。

还是要安全一点。更可行的解决方案

关于加密货币硬件钱包的风险和建议的讨论说明了安全行业在尝试设计其他类型的固定功能设备进行私钥保护时所面临的挑战。比如U2F代币和安全飞地。

十多年了安全研究人员一直在推动“安全”的目标可用安全性"。可用的安全性仅仅是安全计算应该容易做到并且很难出错的想法。比较现代安全消息客户端的可用性,例如,使用GPG所需的繁琐且容易出错的密钥管理。。获得正确的可用性是保护数千名技术人员和保护数千万普通用户之间的区别。整个行业应该避免自满。我们需要更安全、设计更好的设备,不容易出现陷阱和错误。我们希望将来。